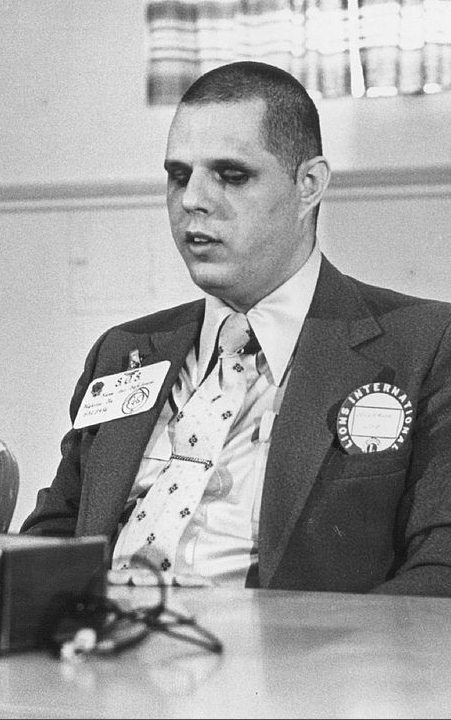

Kevin Mitnick, der weltweit berühmteste Hacker der 1990er Jahre, starb am 16. Juli im Alter von 59 Jahren an Bauchspeicheldrüsenkrebs. Mitnick hat in der Hacker-Community den Status eines legendären Stars.

Der Amerikaner Kevin Mitnick, alias Condor, hat bewiesen, dass es bei Piraterie nicht nur um Technologie geht. Ab seinem dreizehnten Lebensjahr nutzte Mitnick soziale Entwicklung Zugriff auf Computersysteme: Mit seinem Charme gelingt es ihm, Menschen aller Art an Informationen zu entlocken. Beispielsweise überredete er 1981 – als er siebzehn war – einen Mitarbeiter einer Telefongesellschaft, ihm die Privatnummer der Schauspielerin Lucille Ball zu geben.

Lesen Sie auch:

Aber Mitnicks Hacker wurden immer weniger unschuldig. Als das FBI ihn am 15. Februar 1995 festnahm, fanden Agenten in seiner Wohnung 20.000 gestohlene Kreditkartennummern. Er wird zu fünf Jahren Gefängnis verurteilt. Der Prozess und das Urteil lösten viele Debatten aus. Das FBI nennt ihn den gefährlichsten Hacker der Welt, doch andere Hacker glauben, dass er als Sündenbock missbraucht wird. 1998, als Mitnick schon seit drei Jahren im Gefängnis saß, sagte ein befreundeter Anwalt, dass die amerikanischen Behörden unter einer irrationalen Angst vor Hackern litten: „Die in den Fall verwickelten Beamten wissen nichts über Computer und haben Angst, dass Kevin mit Elektronik zaubern könnte.“

Mitnick verdiente bis zu seinem Tod Geld mit einem Beratungsunternehmen für Cybersicherheit. Er hat immer behauptet, dass er für seine Taten zu hart bestraft wurde. „Ich habe nie gesagt, dass ich keine Strafe verdiene, aber acht Monate in Einzelhaft zu verbringen, ging wirklich zu weit“, sagte er 2011. „Hacking war schon immer eine persönliche Herausforderung für mich. Ich habe es nie getan, um Geld zu verdienen.

Diese fünf anderen historischen Hacker verdienen ebenfalls einen Platz im Rampenlicht.

1) Jude Milhon (1939–2003)

„Mädchen brauchen Modems.“ Es war der Slogan der Cyberfeministin Jude Milhon, auch bekannt als St. Jude. Milhon war eine dieser seltenen Hackerinnen, kein Stereotyp. Einer seiner anderen Slogans: „Verdammte Freundlichkeit.“

1967 brachte sie sich selbst das Programmieren bei und 1973 half sie beim Aufbau des ersten öffentlichen Online-Computersystems, dem Community Memory Project. Über seine Praxistipps verrät Milhon nicht viel, dafür aber umso mehr über seine Ideen. Als selbsternannte Anarchistin machte sie sich Ende der 1980er Jahre Sorgen über den wachsenden Einfluss der US-Regierung im Cyberspace. Davor könne man sich schützen, meint sie: „Hacking ist die geschickte Umgehung auferlegter Grenzen, egal ob diese von der Regierung, der eigenen Server-IP oder den Naturgesetzen auferlegt werden.“

1992 war sie Mitbegründerin einer Gruppe von Computeraktivisten, die Internetnutzer über Möglichkeiten zur Umgehung staatlicher Überwachung beraten. Milhon betrachtet Piraterie als eine davon Kampfkunst und sieht den Computer als Chance für Frauen, für Gleichberechtigung zu kämpfen. „Hacking ist das beste Training für eine Frau; Wir könnten mit 10:0 in einen physischen Kampf starten, aber die Tastatur ist der große Ausgleich.

2) Robert Morris (1965)

In der Nacht vom 2. auf den 3. November 1988 erhielt das technische Personal des Computerlabors der Harvard University einen Anruf. „Ich habe einen kolossalen Fehler gemacht!“ sagte eine Stimme am anderen Ende der Leitung. Das ist Robert Morris, ein Doktorand der Informatik an der Cornell University. Er sagt voller Panik, dass er einen Wurm von einer Diskette geladen und ins Internet gestellt habe.

Als Experiment schrieb Morris ein Programm, das kopiert und von einem Computer auf einen anderen übertragen werden konnte. Ziel ist es, dass sich der Wurm langsam über das Internet verbreitet. Aufgrund eines Konstruktionsfehlers vervielfacht sich das Programm jedoch blitzschnell. Tausende Computer sind mit diesem Morris-Wurm infiziert, wie der Virus später genannt wurde.

Nicht jeder ist von Morris‘ guten Absichten überzeugt. Er wurde zu drei Jahren auf Bewährung, 400 Stunden gemeinnütziger Arbeit und einer Geldstrafe von 10.000 US-Dollar verurteilt. Der Morris-Wurm offenbart einen schmerzlichen Sicherheitsmangel im Internet, der zu einem Anstieg der Cybersicherheit führt. Interessantes Detail: Robert Morris‘ Vater war bereits 1988 Leiter der Cybersicherheitsabteilung der National Security Agency (NSA). Er muss ein warmes Wort mit seinem Sohn gewechselt haben …

3) Joe Engressia (1949-2007)

„Einige waren gedopt, ich war am Telefon“, sagt der Amerikaner Joe Engressia nach seiner Verhaftung am 2. Juni 1971 wegen des Verdachts des Telefonabbruchs. Engressia, von Geburt an blind, entdeckt, dass er mit dem Klicken des Hörers Nummern „wählen“ und durch Pfeifen entfernte Länder anrufen kann. Das größte Computersystem der Vereinigten Staaten, das Telefonnetz, kann mit einer Pfeife bei genau 2600 Hertz arbeiten.

Engressia wird einer der Gründer von Satz, weil es Telefon-Hacking genannt wird. Es bildet sich ein Netzwerk aus Gleichgesinnten und kommuniziert – natürlich kostenlos – per Telefon. „Jede Nacht sitzt er wie eine blinde Spinne in seiner kleinen Wohnung und empfängt Nachrichten aus allen Ecken seines Netzes“, schrieb ein Journalist 1971 in Engressia.

Computer-Nerds erweiterten das Netzwerk in den 1970er Jahren, indem sie fortschrittliche Systeme rund um das Konzept von Engressia bauten. Beispielsweise entwickeln Steve Jobs und Steve Wozniak ein sogenanntes blaue Box: ein Gerät, das einen Pfiff mit 2600 Hertz erzeugt. Engressia bleibt ihr ganzes Leben lang unangepasst. Ein fester Job ist nichts für ihn. Er möchte in die Kindheit zurückkehren, die er angeblich nie hatte. 1988 erklärte er sich zum Kind: Er wollte für den Rest seines Lebens fünf Jahre alt bleiben. Er umgibt sich mit Spielzeug und ändert seinen Namen offiziell in Joybubbles.

4) Marian Rejewski (1905-1980)

Wer Enigma hört, denkt an Alan Turing. Doch den Grundstein für das Knacken der deutschen Verschlüsselungsmaschine legte 1932 der polnische Mathematiker Marian Rejewski. In diesem Jahr arbeitete Rejewski hauptberuflich bei Biuro Szyfrów, der Kodierungs- und Dekodierungsabteilung des Generalstabs der polnischen Armee. Rejewski, der Sohn eines Zigarrenbauers, erweist sich als sehr talentiert und erhält den Auftrag: das zu brechen Rätsel.

Er konzentriert seine ganze Aufmerksamkeit auf die Wiederholungen, die er findet. Die Deutschen senden den Schlüssel am Anfang jeder verschlüsselten Nachricht, dann aber verschlüsselt. Um Missverständnisse zu vermeiden, wird dieser verschlüsselte Schlüssel zweimal wiederholt. Basierend auf diesen Modellen entwickelt Rejewski eine mathematische Theorie, mit der es ihm gelingt, die Funktionsweise der Enigma zu entschlüsseln.

Dieser Hack war später für die Engländer und Franzosen so wertvoll, dass sein Ansatz als beschrieben wird „Die Theorie, die den Zweiten Weltkrieg gewann“. Nach dem Krieg verheimlichte Rejewski eifersüchtig seine Fähigkeiten in der Kryptographie. Die polnischen Geheimdienste sind nicht begeistert von Leuten, die bereits mit dem Westen zusammengearbeitet haben und ihn im Visier haben. Erst als er in den 1970er Jahren in den Ruhestand ging, schrieb er seine Memoiren und es wurde klar, dass der unbekannte Pole ein wahrer Kriegsheld war.

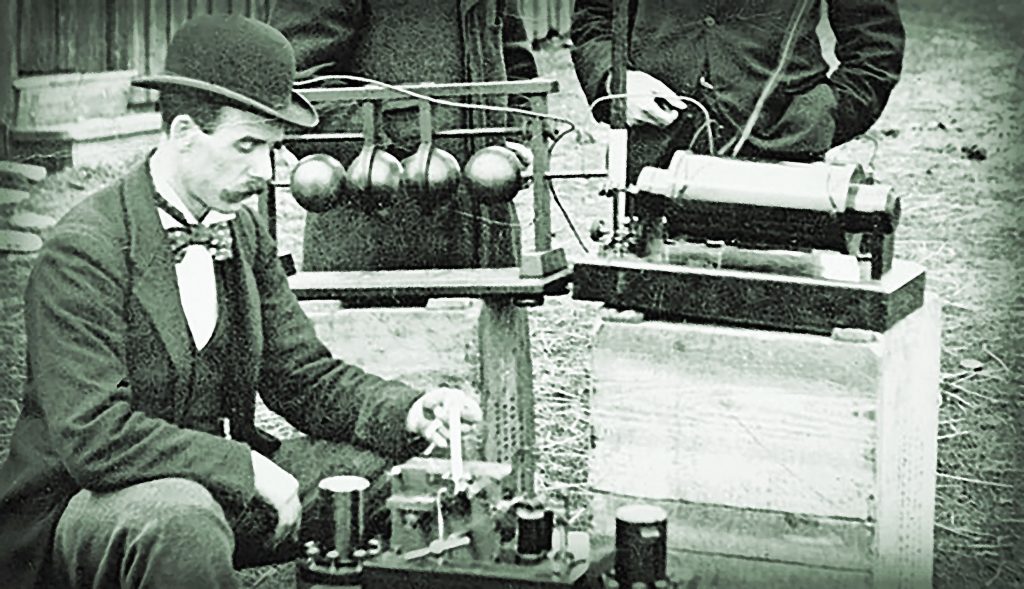

5) Nevil Maskelyne (1863-1924)

Ein Hacker im Jahr 1903? Natürlich. Der britische Illusionist und Erfinder Nevil Maskelyne experimentierte um 1900 mit drahtlosen Kommunikationsverbindungen. Doch Maskelyne war frustriert. Der italienische Funktechnologie-Pionier Guglielmo Marconi meldete ein Patent nach dem anderen an und schnitt damit andere Erfinder ab. Maskelyne ist darüber so wütend, dass er zu einer der zentralen Figuren einer weltweiten Anti-Marconi-Bewegung wird.

Im Jahr 1903 plante sein Gegner eine Demonstration vor der Royal Institution in London. Aus Cornwall wird Marconi um 18:00 Uhr eine Testnachricht melden. Obwohl es Probleme mit der Sicherheit der Fernverbindung gab, ist Marconi zuversichtlich, diese gelöst zu haben. Aber Maskelyne ist bereit, Dinge zu sabotieren. Während alle in der Royal Institution sehnsüchtig auf Cornwalls Testnachricht warten, sendet Maskelyne von einem Dach in London aus allerlei Unsinn an Marconis Empfänger. Die Wörter „Ratten, Ratten, Ratten“Zum Beispiel.

Als Marconi feststellt, dass seine sichere Verbindung kompromittiert wurde, ist er wütend. Aber Maskelyne glaubt, dass er dem öffentlichen Interesse gedient hat. Er zeigte, dass Marconis Technologie – trotz all dieser Patente – unzuverlässig ist.

„Analyst. Totaler Alkoholkenner. Stolzer Internet-Fan. Ärgerlich bescheidener Leser.“

/s3/static.nrc.nl/wp-content/uploads/2024/04/web-2204buiduitslandchina02.jpg)